在航空航天、轨道交通、汽车电子等对系统稳定性和安全性要求极高的领域,分区隔离和内存保护机制是构建可信赖嵌入式系统的基石。VxWorks作为一款成熟的硬实时操作系统,不仅具备毫秒级的响应能力,还提供了完善的任务隔离与资源防护功能,以满足不同等级安全认证(如DO-178C、IEC61508)的需求。本文将围绕“VxWorks如何构建安全分区VxWorks如何实现内存保护”两个关键问题,深入解析其架构设计与实践实现方法,帮助开发者在确保实时性的同时强化系统安全性。

一、VxWorks如何构建安全分区

在多任务并发执行的嵌入式环境中,若不加以隔离,任意任务的崩溃、内存泄漏或资源错误都可能导致整个系统异常。为此,VxWorks引入了“安全分区(SecurePartition)”与“空间分离(MemorySpaceSeparation)”的机制,以实现任务级别的安全隔离。

1.使用VxWorksMILS架构构建分区系统

MILS(MultipleIndependentLevelsofSecurity)是VxWorks的安全增强版本,专为多安全等级场景设计。其核心在于:

●不同应用运行于各自的分区中

●分区间资源独立,不可直接访问彼此内存

●每个分区拥有独立调度器与配置,系统通过调度器进行轮转执行

开发者可基于WindRiverVxWorksMILS平台创建多个逻辑隔离的执行环境,实现“一个硬件多个安全空间”的部署模型。

2.RTP(Real-TimeProcess)实现用户态隔离

标准VxWorks6及以上版本引入了RTP模型,类似Linux中的“进程”概念,是实现任务隔离的基础单元。每个RTP拥有独立地址空间与堆栈,不同RTP之间的内存空间完全隔离。

创建RTP示例:

RTP在执行时,即便其中某个任务异常崩溃,也不会影响其他RTP或内核本身,从而提升系统的整体安全性。

3.配置系统分区与资源分配

在复杂应用中,开发者可通过配置文件将不同模块分配至不同分区,并通过内核参数限制每个分区的资源(如内存、文件句柄、任务数量)。

在VxWorksMILS或SecureHypervisor场景中,这一配置通过XML格式描述各分区启动镜像、CPU资源、设备IO权限等,实现更细粒度的系统控制。

4.时间与空间的双重隔离

VxWorks支持将CPU时间片也进行隔离配置,通过“周期性时间分区调度(TDMA)”方式控制分区间执行顺序与时间比例。这样可避免低优先级任务长期占用资源,保障关键任务的响应能力。

5.分区间通信机制

分区之间默认不能共享内存,可通过以下方式进行受控通信:

●消息队列(MessageQueue)

●网络接口(Loopback+TCP/UDP)

●分区通信服务(PCS)

这些机制都具有明确权限控制,防止非法数据注入或越权访问。

二、VxWorks如何实现内存保护

内存保护机制的本质在于防止非授权访问、非法地址访问和缓冲区溢出等行为对系统的破坏,VxWorks通过MMU、RTP隔离和保护页机制构建了一整套高效的内存安全体系。

1.MMU(内存管理单元)级别的隔离

VxWorks支持基于MMU的地址映射与访问权限控制,通过页表机制实现“读/写/执行”权限的细粒度划分。

●Kernel空间地址具有最高权限,只允许系统调用

●用户空间(RTP)由MMU配置独立虚拟地址,彼此不可访问

●非法访问将触发异常处理机制(如SIGSEGV)

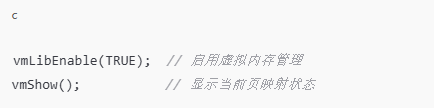

配置示例:

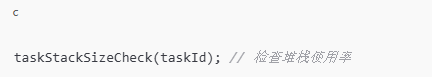

2.堆栈溢出保护

VxWorks通过为每个任务分配独立堆栈,并在堆栈两端插入“哨兵字节”,监控堆栈使用情况。当任务超出堆栈边界写入数据时,触发异常,系统可立即响应并记录错误信息。

3.RTP内存访问权限控制

RTP进程的内存空间不仅隔离,还可设置只读、只执行等属性,防止代码段被篡改。常见策略包括:

●代码段只执行不可写

●数据段只读不可执行(防止代码注入)

●堆栈区启用NX(No-Execute)标志

4.内存动态分配监控

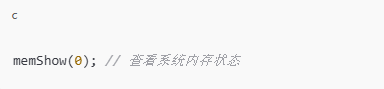

结合WindRiver提供的MemTrack工具或WindView调试工具,开发者可追踪动态内存分配行为,检测内存泄漏、重复释放、分配失败等异常。

5.内存页级别隔离与“沙箱”机制

在虚拟化或高安全级应用中,VxWorks支持对内存空间划分“沙箱区域”,仅特定任务或模块可访问,外部访问即被拦截。例如:设备寄存器映射区、加密算法内存等。

6.异常处理与回滚

VxWorks可自定义异常钩子函数(exceptionhook),在非法内存访问时触发,将当前任务挂起、记录日志或自动重启。

这样,系统可保证即使发生越界等问题,也不会扩散至全系统,形成“可控失败”的设计理念。

VxWorks如何构建安全分区VxWorks如何实现内存保护不仅是系统架构设计的底层支撑,更是保障关键任务安全执行、防止故障蔓延的核心机制。通过灵活配置分区、精细化权限控制和异常感知处理,VxWorks为安全可信的嵌入式应用提供了强大的系统保障,成为航天级别可靠性的坚实后盾。